Утечки Из Icloud Торрент

Взламываем резервные копии i. Phone и i. Pad с Elcomsoft. В этой статье мне хотелось бы немного приподнять завесу загадочности, которая окутывает науку, которая называется форензикой (англ. Форензика занимается сбором цифровых улик и их анализом.

Естественно, рассматривать мы это будем через призму Apple- вселенной, а точнее — применительно к i. Phone. Начнем мы с интервью представителей компании, сделавшей себе имя на ПО для этого — Elcomsoft. Для начала расскажу как вообще я решил сделать материал на эту тему. Мало кто из русскоговорящих представителей IT- сообщества не знает ныне покойный журнал Computerra.

Не буду тратить много времени на воспевание дифирамбов, так как на это не хватило бы одной статьи, тем более речь пойдет, пожалуй, про самого одиозного из колумнистов этого журнала — Сергея Михайловича Голубицкого. Именно его заметка на сайте покойного издания (он пишет туда регулярно) стала отправной точкой данной статьи. Рекомендую ее прочесть, чтобы было понятно о чем пойдет речь дальше.

Так как я явно попадаю в категорию, которую Сергей Михайлович любя называет «гоблинами», то, пожалуй, я подчеркну, что к его творчеству отношусь с уважением и во многом именно его считаю своим учителем и вдохновителем. Но что касается его заметки, упомянутой выше, я все же выберу позицию несогласия. Не знаю, намеренно ли или по незнанию, но в заметке слишком уж сгущены краски над проблемами безопасности Apple. В свойственной ему манере хлесткого сарказма автор высмеивает «попытки Apple выйти на корпоративный рынок», намекая на то, что в их безопасности была найдена масса дыр, и недавно, о ужас, свежеоткрытой огромной бреши в безопасности, воспользоваться которой поможет продукт Elcomsoft под названием Phone Password Breaker. При этом, якобы в типичной для больших корпораций манере, Apple полностью игнорирует проблемы пользователей, что и называется хлестким словом «arrogance», вынесенным в заголовок статьи.

- Узнайте, как настроить iCloud на iPhone, iPad, iPod touch, Mac и PC. Для этого нужно выполнить несколько простых действий.

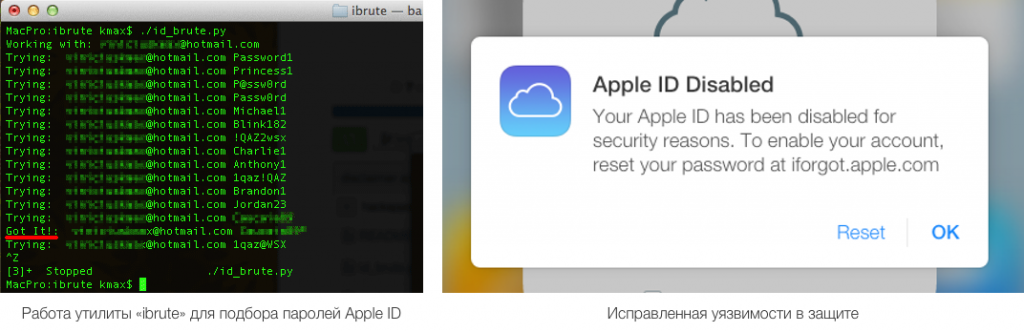

- Утечки из «облака»: как себя защитить? Конечно, сервис iCloud и другие подобные интернет-ресурсы защищены от брутфорса, но, .

- Компания Apple подключилась к расследованию причин утечки в Сеть через облачный сервис хранения файлов iCloud сотен .

Благодаря программе «iCloud для Windows» у вас будет доступ к своим фотографиям, видеозаписям, данным почты и календаря, . На днях хакерами, взломавшими iCloud-аккаунты знаменитостей, была. Особенно то что он pdf открывает просмотром и хранит не в. Потом не столько утечка из icloud, сколько сбой на серверах или изменение тарифа. 3.0 (EPPB) для доступа к чужому аккаунту iCloud без пароля Apple ID. SecureDrop найдена уязвимость, приводящая к утечке данных.

Дополняется статья рассказами про другие успехи Elcomsoft (действительно крупнейших специалистов в деле восстановления паролей от чего угодно) и рассуждением о том, как любой желающий может с легкостью копаться в ваших данных. В живописании ужасов дырявого i. Cloud меня смутило минимальное требование, которое состоит всего лишь. Безусловно, огромная и критичная брешь в системе безопасности, которой подвержены 9. Прям- таки испугавшись жути открывшихся перспектив, я решил обратиться к первоисточнику: компании Elcomsoft, представители которой оказались супер- любезны и не только рассказали нам все про Phone Password Breaker, но еще и позволили собственноручно его опробовать, чем мы и воспользовались.

Но начнем мы, конечно, с интервью. Расскажите, пожалуйста, про Phone Password Breaker: кому эта программа нужна и что с ее помощью можно сделать? Elcomsoft Phone Password Breaker позволяет экспертам правоохранительных органов получить доступ к защищенным паролем резервным копиям для смартфонов и портативных устройств, основанных на платформе RIM Black. Berry и Apple i. OS.

Утилита поддерживает все смартфоны марки Blackberry и все портативные устройства на платформе Apple i. OS, включая i. Phone, i. Pad и i. Pod Touch всех поколений и версий, включая i. Phone 4. S и i. OS 4. OS 5. x. Программа предоставляет возможность восстановить доступ к резервным копиям устройств Apple и Black.

Berry, в которых могут содержаться адресные книги, журналы звонков, архивы SMS- сообщений, календари, списки дел, фотоснимки, голосовую почту и настройки учетных записей электронной почты, сторонние приложения, журнал посещенных веб- страниц и содержимое этих страниц, сохраненное в кеш- памяти. Тесты По Анатомии. Кроме того, программа может использовать аппаратное ускорение перебора паролей при помощи видеокарт AMD и NVIDIA, что позволяет увеличить скорость расшифровки в 2. Технология перебора паролей на графических картах была разработана и запатентована Elcom. Soft в США. На данный момент многие софтверные компании используют эту технологию, так как она позволяет получить вычислительную мощь суперкомпьютера по цене домашней графической карты. Новая версия EPPB способна также дистанционно извлекать информацию из онлайнового хранилища Apple i. Cloud при наличии логина (Apple ID) и пароля пользователя.

Доступ к самому устройству при этом не требуется. EPPB использует перебор паролей? Или есть какие- то «дыры», позволяющие обойтись без этого? Для резервных копий, созданных на компьютере (offline), программа использует перебор паролей, привлекая разные профессиональные хитрости типа перестановки или замены символов, так называемые атаки по маске, атаки по словарю, комбинированные или гибридные атаки, когда используются сразу несколько словарей.

Полный список атак можно посмотреть у нас на сайте. К сожалению, (или к счастью, для кого как — прим.

Что касается новой функции доступа через i. Cloud — я правильно понимаю, что все не так страшно, как рассказывают в Интернете?

Apple начала расследование «утечки» фотографий знаменитостей из i. Cloud : : Общество : : РБККомпания Apple подключилась к расследованию причин утечки в Сеть через облачный сервис хранения файлов i. Cloud сотен откровенных фотографий американских знаменитостей.

Эксперты предполагают, что взлома i. Давлатов Я И Деньги далее. Cloud, скорее всего, не было, но подобрать или украсть пароли отдельных пользователей сервиса несложно.

Инцидентом параллельно занимается Федеральное бюро расследований (ФБР). Снимки знаменитостей были опубликованы утром 1 сентября. Среди них — певицы Рианна и Аврил Лавин, актрисы Дженнифер Лоуренс, Мэри Кейт Олсен, участница реалити- шоу Ким Кардашьян. Неизвестный злоумышленник, который выложил их в интернет, сообщил, что получил фотографии через сервис хранения файлов i. Cloud, в котором автоматически регистрируется каждый владелец i. Phone. Подлинность фотографий подтвердили представитель Дженнифер Лоуренс и актриса Мэри Элизабет Уинстэд в своем Twitter.

Власти уже в курсе того, что произошло, и будут преследовать любого, кто разместит эти фото в открытом доступе», — приводит ее слова. Reuters. С похожим заявлением выступила Лоуренс Шир - адвокат модели Кейт Аптон, частные фотографии которой также стали достоянием общественности. Информация из ящиков электронной почты звезд, а особенно из облачных хранилищ — таких, как i. Cloud, интересует хакеров просто из тщеславия, говорит ведущий эксперт по информационной безопасности Infowatch Андрей Прозоров. По его словам, чтобы взломать аккаунт в i. Cloud, достаточно сначала взломать ящик электронной почты жертвы, привязанный к этому сервису. Сервис i. Cloud позволяет пользователю сбросить пароль - для этого нужно ответить на секретный вопрос, например «девичья фамилия вашей матери» или «кличка домашнего животного».

После сброса i. Cloud присылает новый пароль на электронную почту пользователя. Кроме того, хакер может обманом заставить жертву ввести свой пароль на подконтрольном хакеру сайте, имитирующем i. Cloud или заразить компьютер жертвы и записать последовательность нажатия клавиш при вводе пароля, рассказал эксперт.

В 2. 01. 4 году пользователи i. Phone уже сталкивались с массовыми взломами: весной хакеры блокировали смартфоны от Apple через i. Cloud и требовали выкуп за их разблокировку, вспоминает антивирусный эксперт «Лаборатории Касперского» Юрий Наместников. На этот раз злоумышленники, скорее всего, подобрали или украли пароли знаменитостей, считает эксперт: «Взломать сами сервера i. Cloud и получить доступ ко всем данным — дело непростое». Он говорит, что намного проще заполучить пароли отдельных пользователей, даже из числа знаменитостей: кто- то использует пароли, которые можно подобрать, а кто- то может пройти по ссылке в письме от мошенников или сообщении в соцсети, и потом введет пароль на постороннем сайте.

Наместников читал в интернете, что хакеры нашли уязвимость в другом сервисе Apple, и это позволило значительно ускорить перебор паролей. Но пока подтверждений этой информации нет, признает эксперт. Украсть интимные фотографии голливудских знаменитостей не очень сложно, показал опыт американца Кристофера Чейни. Два года назад суд признал его виновным во взломе почтовых ящиков свыше 5. Ранее Чейни опубликовал в интернете снимки обнаженной Скарлетт Йоханссон. Журналу GQ Чейни рассказал, что не считает себя хакером и даже продвинутым пользователем компьютера, а все пароли к почтовым ящикам звезд он подобрал вручную. Ирина Юзбекова, Дарья Волкова.